Protocoles VPN – Tout sur OpenVPN, SSTP, IKEv2, L2TP, Wireguard

- Damien Tremblay

- 11 novembre 2020

La sécurité et la confidentialité sont les deux aspects les plus importants des Réseaux Privés Virtuels. Si vous avez lu nos tests de VPN, vous savez que nous mentionnons systématiquement les différents protocoles utilisés par les applications, ainsi que les fonctions de sécurité notables intégrées, comme le fameux Killswitch, ainsi que la politique de confidentialité mise en place par l’entreprise.

Tous cela contribue à la sécurité générale du VPN et vous permet d’avoir une vision d’ensemble de la façon dont vous êtes protégé en ligne. Ceci étant dit, le protocole VPN est la principale préoccupation en matière de sécurité et il peut être difficile de savoir laquelle des options open source et propriétaire doit être utilisée.

En détaillant les différents protocoles VPN utilisés dans l’industrie, nous souhaitons dissiper la confusion. Il existe de nombreux protocoles réseau, c’est pourquoi nous avons fait des recherches et réduit notre liste aux protocoles VPN que vous verrez probablement intégrés directement dans votre client VPN.

Avant d’entrer dans les détails, commençons par définir ce qu’est un protocole VPN. Gardez à l’esprit qu’il existe bien entendu d’autres protocoles de disponibles.

Cet article tentera d’apporter une réponse aux questions suivantes : quel est le meilleur protocole VPN ? Quel protocole VPN choisir pour son client ?

Qu'est-ce qu'un protocole VPN ?

Un réseau privé virtuel ou VPN sécurise et rend anonyme votre connexion Internet en vous connectant à un serveur distant avant d’accéder à des sites Web. La connexion à ce serveur est également cryptée, ce qui signifie qu’aucune de vos requêtes Web ne peut être vue par le monde extérieur.

Le type et le niveau de cryptage sont déterminés par le protocole Internet de sécurité. Selon le protocole que vous utilisez, vous vous connecterez au VPN via différents ports et avec différents niveaux de sécurité et masquez votre adresse IP.

Bien que le type de cryptage soit la principale différence entre les protocoles, il affecte également d’autres aspects de l’utilisation d’un VPN. Par exemple, un niveau de cryptage plus sophistiqué protégera davantage votre connexion, mais il ne sera pas aussi rapide qu’un protocole qui utilise un cryptage moins sûr.

Sur le plan pratique, le choix du protocole se résume à la façon dont vous voulez équilibrer sécurité et rapidité. Les protocoles VPN sont une forme de protocole réseau, c’est-à-dire qu’ils réunissent les exigences pour établir une connexion entre deux appareils. Cela inclut la sécurité et la rapidité.

Malheureusement, comme la plupart des sujets concernant la mise en réseau, ce n’est pas si simple. La prise en charge de la plate-forme est importante, de même que l’endroit et le moment où le cryptage a lieu dans la chaîne de communication. Ces différences expliquent pourquoi les meilleurs fournisseurs de VPN incluent de multiples options de protocole.

Compte tenu de la facilité d’utilisation des VPN, il est peu probable que vous remarquiez ou que vous souhaitiez modifier votre protocole.

Néanmoins, nous allons passer en revue les protocoles standards à votre disposition et les différents cas d’utilisation qui s’y rapportent.

Protocoles VPN les plus utilisés

Vous trouverez ci-dessous les principaux protocoles qui existent. Il y a encore quelques variantes, bien sûr, mais la plupart des fournisseurs de VPN utiliseront une combinaison des protocoles suivants.

OpenVPN

OpenVPN est un protocole populaire car il est open source et gratuit. Certains fournisseurs, comme AirVPN et e-VPN, ont construit leurs services autour de ce protocole. OpenVPN a plus de 15 ans et est entouré d’une communauté qui analyse constamment les fichiers sources pour détecter les failles de sécurité, ce qui en fait l’une des options les plus sécurisées disponibles. Il est disponible sous licence libre !

Il peut utiliser deux protocoles de transport : TCP ou UDP. Le protocole de contrôle de transmission TCP est le plus courant. Votre machine envoie un paquet, puis attend la confirmation avant d’en envoyer un autre, ce qui rend la connexion plus fiable.

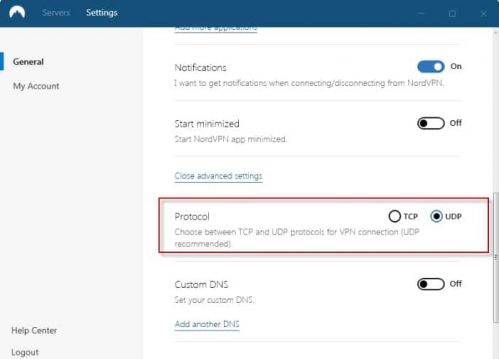

Le choix entre le protocole TCP et UDP sur NordVPN

Cela renforce la fiabilité, mais pas la rapidité. Comme chaque paquet doit attendre la confirmation, l’utilisation de TCP a tendance à ralentir la connexion réseau. C’est là qu’intervient le protocole de datagramme utilisateur UDP. Il continue d’envoyer des paquets sans confirmation, ce qui rend la connexion plus performante, mais moins fiable.

En ce qui concerne le cryptage, OpenVPN est de premier ordre. Il utilise la bibliothèque OpenSSL, ce qui signifie qu’il a accès à tous les chiffres qui s’y trouvent. Il utilise également un protocole de sécurité personnalisé basé sur SSL/TLS qui fournit un cryptage allant jusqu’à 256 bits.

Le cryptage 256 bits n’est cependant pas nécessaire. Certains fournisseurs, tels que Private Internet Access, utilisent par défaut le cryptage 128 bits. L’utilisation d’une clé de plus petite taille permet généralement une connexion plus rapide, mais cela se fait au détriment de la sécurité.

Cela dit, même les fournisseurs VPN les plus rapides utilisent une clé 256 bits, ce qui explique pourquoi qu’OpenVPN est si populaire. Il offre le meilleur équilibre entre sécurité et rapidité.

En raison de sa nature open source, il apparaît également dans les protocoles personnalisés de certains fournisseurs VPN. Le protocole Chameleon de VyprVPN brouille les paquets OpenVPN, tout comme le protocole StealthVPN d’Astrill.

VyprVPN et Astrill ont développé leurs protocoles VPN pour contourner la censure en Chine. OpenVPN, bien que hautement sécurisé, ne fait rien de spécial pour se cacher de l’inspection approfondie des paquets. VyprVPN fait partie des meilleurs services VPN pour la Chine parce que son protocole Chameleon peut brouiller les paquets OpenVPN envoyés.

Un autre avantage d’OpenVPN est qu’il peut être adapté à presque toutes les plates-formes. ExpressVPN, par exemple, vous permet d’utiliser OpenVPN sur votre routeur, comme vous pouvez le voir dans notre test ExpressVPN. Il utilise un firmware personnalisé qui inclut une version préconfigurée d’OpenVPN, vous permettant de sécuriser le trafic vers votre routeur et Internet.

OpenVPN est considéré comme le meilleur protocole VPN à l’heure actuelle !

Tous les protocoles supportés par le client Mac ExpressVPN

Layer 2 Tunnel Protocol

L2TP, pour Layer 2 Tunnel Protocol, est un protocole tunnel qui permet aux données de passer d’un réseau à un autre. Contrairement à OpenVPN, L2TP est strictement un protocole de tunneling. Il ne fournit pas le cryptage à lui seul. Pour cette raison, L2TP est souvent associé à un protocole de cryptage pour assurer la sécurité.

L2TP utilise le port UDP 500

Il a été créé en 1999 et est basé sur deux protocoles de tunneling plus anciens appelés L2F et un protocole PPTP. Nous parlerons de ce dernier point dans une section ultérieure. Bien qu’une nouvelle version du protocole, connue sous le nom de L2TPv3, ait été introduite en 2005 pour ajouter des fonctions de sécurité, L2TP est resté pratiquement le même qu’à ses débuts.

L2TP utilise deux types de paquets : les paquets de contrôle et les paquets de données. Les paquets de contrôle servent à établir une connexion VPN et à ouvrir le tunnel entre vous et le serveur auquel vous accédez. Parce que c’est la fonction centrale du protocole tunneling, L2TP possède des fonctions de fiabilité telles que la confirmation de paquets, liée aux paquets de contrôle.

Les paquets de données n’ont pas de telles caractéristiques. L2TP envoie des paquets dans un datagramme UDP, ce qui signifie qu’ils ne sont pas vérifiés lors de leur envoi. Cela permet une connexion plus rapide, mais moins fiable.

Le problème avec L2TP (Layer 2 Tunneling Protocol) seul est que les paquets que vous envoyez ne sont pas cryptés. Ils sont encapsulés, mais il n’y a pas d’algorithme cryptographique pour cacher les données. Pour cette raison, vous trouverez très probablement L2TP associé à IPSec (l’Internet Protocol Security) dans votre client VPN.

Les options de protocoles chez PrivateVPN

En ce qui concerne le cryptage, IPSec offre quelques options, dont HMAC avec un algorithme de hachage approprié, TripleDES-CBC, AES-CBC et AES-GCM. Certains fournisseurs de VPN, comme TorGuard, vous permettent de changer le chiffrement utilisé, mais vous trouverez surtout L2TP/IPSec sécurisé avec AES 128-bit ou 256-bit.

L2TP/IPSec est considéré comme sécurisé, mais certains experts en sécurité émettent des doutes car IPSec a été développé, en partie, par la National Security Agency américaine. Quand bien même, OpenVPN reste un meilleur choix en comparaison. Le port utilisé par L2TP est facilement bloqué par les pare-feux, vous aurez donc du mal à contourner la censure à moins d’utiliser un VPN qui supporte le transfert de port.

Secure Socket Tunneling Protocol

Le protocole SSTP (Secure Socket Tunneling) est une technologie propriétaire de Microsoft qui a été développée pour Windows Vista. Bien qu’il s’agisse d’un protocole développé par Microsoft, SSTP peut également être utilisé sous Linux. Cela dit, il n’est pas supporté sous macOS et ne le sera probablement jamais.

Comme OpenVPN, SSTP permet au trafic point à point de passer par un canal SSL/TLS. Pour cette raison, il a les mêmes avantages et inconvénients que l’utilisation d’un tel système. Par exemple, il utilise SSL/TLS sur le port TCP 443, ce qui le rend excellent pour passer à travers la plupart des pare-feu car le trafic semble normal.

Internet Key Exchange Version 2

Internet Key Exchange est un protocole développé par Microsoft et Cisco en 1998. Techniquement, ce n’est pas un protocole VPN. IKE est utilisé pour configurer une association de sécurité dans la suite de protocoles IPSec. L’association de sécurité comprend des attributs tels que le chiffrement et la clé de cryptage du trafic.

Néanmoins, il est souvent traité comme un protocole VPN, appelé IKEv2, qui est simplement la deuxième version d’IKE, ou IKEv2/IPSec. Contrairement à L2TP/IPSec, qui n’utilise IPSec que pour le cryptage, IKE utilise IPSec pour le transport des données. IKEv2 utilise par ailleurs le port UDP 500.

En ce qui concerne le niveau de sécurité, c’est aussi bon que L2TP ou SSTP, en supposant que vous ayez confiance en Microsoft. Il peut prendre en charge plusieurs versions d’AES et vous le trouverez très probablement jumelé à une clé 128 bits ou 256 bits dans votre application VPN.

Ce n’est pas juste une autre option, cependant. IKEv2 est généralement le protocole le plus rapide offert par les VPN (après Wireguard).

IKE utilise des paquets UDP et commence à créer l’association de sécurité après l’envoi des premiers paquets. L’association de sécurité est ensuite transférée à la pile IPSec, qui commence à intercepter les paquets IP pertinents et à les chiffrer ou les déchiffrer selon le cas.

Pour cette raison, IKE fonctionne bien pour se reconnecter après qu’une connexion VPN ait été interrompue. Sur une connexion filaire ou WiFi, c’est moins préoccupant car ils sont généralement statiques et stables. Pour les appareils mobiles, cependant, IKE est beaucoup plus séduisant.

Point-to-Point Tunneling Protocol

Point-to-Point Tunneling Protocol est un protocole de tunnelage daté et non sécurisé qui ne devrait pas être utilisé si vous êtes préoccupé par le niveau de sécurité offert. Malgré cela, certains fournisseurs VPN l’incluent encore dans leurs applications.

Le meilleur cas d’utilisation pour PPTP est l’accès externe au réseau interne d’un bâtiment d’entreprise, ce pourquoi les VPN ont été développés en premier lieu. PPTP ne spécifie pas le cryptage. Il s’appuie plutôt sur le protocole point à point pour exécuter des fonctions de sécurité.

En raison de la forme basique de cryptage, PPTP est rapide. C’est presque la même vitesse que votre connexion Internet normale. Dans un cas d’utilisation personnelle, c’est à peu près aussi sûr que votre connexion Internet normale. C’est pourquoi nous vous recommandons d’utiliser un protocole PPTP uniquement si vous faites quelque chose que vous ne pouvez pas faire sans VPN, comme l’accès à un réseau externe.

Cependant, ne vous attendez pas à ce que cette connexion soit sûre. Il existe de nombreux outils pour casser les tunnels PPTP, dont certains peuvent simplement extraire la clé de la méthode d’authentification et d’autres peuvent trouver la clé en quelques heures en utilisant une attaque de force brute.

De plus, la NSA est connue pour espionner activement les réseaux PPTP en raison de sa faible sécurité. À moins que vous n’ayez une raison spécifique de l’utiliser, nous vous recommandons d’éviter le PPTP, même si c’est une option disponible dans votre application VPN.

Wireguard, le futur standard de l'industrie ?

Wireguard est un nouveau protocole qui a fait couler beaucoup d’encre depuis quelques mois.

Le protocole WireGuard utilise une cryptographie de pointe et est le résultat d’un long et minutieux processus de recherche et développement universitaire. Le nouveau protocole serait, d’après les premiers tests, plus rapide que les protocoles VPN existants tels que OpenVPN et IPSec, mais il est souvent critiqué pour ses lacunes en matière de protection de la vie privée des utilisateurs, de par sa gestion des logs.

Nous allons suivre de près les tests et le développement de ce protocole par les principaux acteurs du marché lors des mois à venir.

> Retrouvez notre article sur le protocole Wireguard.

Le fournisseur NordVPN a récemment mis au point sa nouvelle technologie NordLynx basée sur le protocole Wireguard et permet à ses clients de basculer sur ce protocole depuis OpenVPN pour de meilleures performances. Cyberghost ou encore Surfshark ont eux aussi intégré le nouveau protocole à leurs applications.

Quel est le meilleur protocole VPN ?

Le meilleur protocole VPN à utiliser dépend de la raison pour laquelle vous avez besoin d’un VPN et des qualités que vous appréciez le plus.

OpenVPN est le protocole VPN le plus sûr. C’est le meilleur protocole à utiliser lorsque la confidentialité et la sécurité sont cruciales, et que vous êtes prêt à accepter des vitesses et une flexibilité réduites.

Vous devriez utiliser OpenVPN pour accéder à l’internet gratuit dans les pays où la censure est élevée, ou lorsque vous faites du torrenting, par exemple.

WireGuard est le protocole VPN le plus rapide que nous ayons testé. Il semble également être extrêmement sûr et sécurisé, bien que son immaturité signifie que nous favorisons toujours OpenVPN pour les tâches très sensibles. Utilisez WireGuard pour toute activité où la vitesse est vitale, comme les jeux ou le streaming.

WireGuard est également le protocole VPN le plus efficace en termes de données avec son code source vraiment léger. Si vous utilisez un VPN sur votre téléphone portable et que vous vous inquiétez de la consommation de données, utilisez WireGuard. Il réduira votre consommation de données au minimum.

Conclusion

Pour la plupart des utilisateurs, le protocole OpenVPN est la meilleure option car il offre une sécurité et une configuration de haut niveau. De plus, sa nature open source vous permet de télécharger des fichiers de configuration et de le modifier à votre guise. Il permet de protéger votre vie privée sur Internet, de cacher facilement votre adresse IP et est le protocole le plus répandu dans l’industrie actuellement !

Plus de Guides VPN

Comment accélérer un VPN lent – Comment maximiser la vitesse de votre connexion Web !