Sécurité VPN : ce qu’il faut savoir pour être en sécurité sur le web en 2022

- Damien Tremblay

- 11 novembre 2020

Un VPN est un outil essentiel pour naviguer en ligne de façon sécurisée. Ils fonctionnent en toute sécurité et confidentialité, vous gardant anonyme de votre FAI et cachant toute information d’identification aux fouineurs présents sur votre réseau.

En théorie, tous les VPN devraient fonctionner de cette façon, mais ce n’est pas toujours le cas. Nous sommes là pour vous donner un guide sur la sécurité VPN et ce que vous devez surveiller lorsque vous choisissez un fournisseur.

Qu'est-ce qu'un VPN ?

VPN signifie réseau privé virtuel, et comprendre le concept n’est pas si difficile.

Votre réseau domestique dispose d’une connexion physique. Si, par exemple, vous avez 3 ordinateurs qui sont tous connectés par l’intermédiaire d’un commutateur réseau et non à l’Internet, cela serait connu comme un réseau privé.

L’Internet, en revanche, est un réseau public où les fichiers peuvent être transférés d’une machine privée à une autre.

Un VPN restitue ce caractère « privé » à votre réseau, mais pour une utilisation avec Internet. Vous créez un réseau privé virtuellement, d’où le nom de « Virtual Private Network ». Il s’agit d’un réseau, une connexion entre machines, virtuelle car il n’y a pas de connexion physique au serveur distant et le caractère est privé grâce à la protection par mot de passe et au cryptage.

A l’origine, les VPN ont été créés pour permettre aux entreprises d’accéder à distance à d’autres machines. On faisait croire à la machine distante qu’elle était sur le même réseau physique. Maintenant que les VPN ont évolué à des fins commerciales, ils peuvent être utilisés à d’autres fins.

Vous pouvez vous connecter à un serveur distant qui envoie des données en votre nom, comme le ferait un proxy. La différence entre un VPN et un proxy, cependant, est que les VPN offrent plus de sécurité grâce au cryptage et prennent des mesures de randomisation sur le serveur distant pour s’assurer que vous restez anonyme.

Une fois que votre adresse IP et votre emplacement sont masqués, vous pouvez naviguer sur le Web en toute sécurité. Les VPN sont les plus couramment utilisés aujourd’hui pour atteindre un bon niveau d’anonymat en ligne et contourner les blocages géographiques, un obstacle commun à la distribution des émissions de télévision, des programmes de sport, des films et des services de streaming qui restreint l’accès vers ces services à une certaine partie du monde.

Ils sont également utilisés pour naviguer sur Internet dans les pays où les lois de censure sont strictes, comme en Chine par exemple.

Comment un VPN vous protège ?

Avant de comprendre les avantages de l’utilisation d’un VPN, vous devez comprendre le processus par lequel vous vous connectez à un site Web. Chaque fois que vous ouvrez un navigateur et entrez une URL, vous envoyez une requête à un serveur Web. Ce serveur reçoit la demande et renvoie ensuite les données pour ce site Web et les charge dans votre navigateur Web.

Cela se produit en quelques millisecondes ! Cependant, lorsque vous envoyez cette demande, votre fournisseur d’accès Internet (FAI) prend généralement note de l’URL à laquelle vous essayez d’accéder et de votre adresse IP.

Votre FAI garde donc des traces et archives de votre navigation en ligne. Le fait que votre FAI puisse enregistrer toutes vos données de navigation est une préoccupation majeure en matière de confidentialité.

Il y a deux couches de protection qu’un VPN utilise pour se protéger contre ce type de suivi en ligne.

Technologie de tunneling

Essentiellement, le tunneling est un tunnel virtuel par lequel vos données transitent, de sorte que votre FAI, ou tout autre tierce partie, ne puissent pas accéder à vos données de navigation. Toutes les données en provenance et à destination de votre appareil sont envoyées sous forme de paquets de données. Les paquets comprennent la requête que vous envoyez, le protocole et l’adresse IP de l’expéditeur.

Un VPN place un paquet de données à l’intérieur d’un autre paquet de données. Le processus est connu sous le nom d’encapsulation, et il s’agit ici du premier niveau de sécurité qu’un VPN utilise pour vous garantir l’anonymat en ligne.

Une métaphore facile et largement utilisée pour l’encapsulation est de la considérer comme du courrier. Le paquet de données serait une lettre que vous enverriez avec d’autres lettres. Vous utiliseriez une enveloppe pour cacher le contenu de la lettre au facteur. L’enveloppe, dans ce cas, est le deuxième paquet qu’un VPN utilise pour protéger le premier.

Le VPN utilise un serveur d’accès distant auquel vous vous connectez lorsque vous utilisez le service. Votre ordinateur vous fournira les informations d’identification requises pour vous connecter à ce serveur.

L’ordinateur ou l’appareil mobile que vous utilisez possède un logiciel client qui est utilisé pour établir cette connexion par tunnel. Une fois la connexion effectuée, toute l’activité du navigateur apparaîtra comme si elle provenait du serveur distant et non de votre machine.

Le tunnelage est la première couche de sécurité et la fonction de base d’un VPN. Toutefois, il existe d’autres mesures de protection.

Chiffrement

Les VPN cryptent les paquets de données que vous envoyez au serveur distant pour ajouter une couche supplémentaire de sécurité et d’anonymat. Vos données sont cryptées localement, envoyées au serveur distant via un tunnel, puis décryptées.

Les meilleurs fournisseurs de VPN, utilisent le cryptage AES 256 bits. C’est la méthode de cryptage standard de l’industrie qui est pratiquement impossible à déchiffrer. Une clé de 256 bits peut donner un paquet de combinaisons possibles.

Seules les données envoyées au serveur sont cryptées, car ils disposent du décodeur approprié pour rendre vos données accessibles dès réception de celles-ci. Une fois que les données sont envoyées du serveur distant vers le site Web auquel vous essayez d’accéder, elles ne seront pas cryptées car le site Web destinataire n’a pas la clé pour décrypter ces données.

Cependant, à ce moment-là, votre adresse IP et votre identité sont complètement cachées.

Le cryptage AES-256 est l’une des nombreuses méthodes d’authentification prises en charge par le protocole OpenVPN que de nombreux fournisseurs recommandent.

Il existe une variété de protocoles VPNs différents, cependant, certains sont plus rapides et d’autres plus sûrs.

Protocoles VPN

Un élément clé de la compréhension de la sécurité VPN est de comprendre les protocoles VPN usuels que les sociétés utilisent et leurs principales différences. Alors qu’une connexion VPN automatique devrait vous offrir de l’anonymat en ligne, certains fournisseurs utilisent un protocole plus sûr que d’autres.

OpenVPN

OpenVPN est un protocole VPN open-source reconnu pour sa rapidité et son excellent niveau de sécurité. Il est construit sur une connexion sécurisée SSL/TLS, de la même manière que votre navigateur vérifie un site Web avec un certificat SSL.

C’est un choix incontournable pour de nombreux fournisseurs de VPN car il peut prendre en charge presque tous les systèmes d’exploitation, offre une vitesse vraiment bonne et prend en charge un cryptage de première qualité. Ce n’est peut-être pas le meilleur protocole à utiliser pour chaque tâche, mais il est globalement recommandé pour un grand nombre d’applications.

OpenVPN est un excellent protocole à utiliser pour contourner les blocages géographiques. Il est hautement configurable et peut être utilisé sur n’importe quel port, ce qui signifie que vous pouvez passer à travers la plupart des restrictions réseau et pare-feu sans aucun problème.

SSTP

SSTP, ou Secure Socket Tunneling Protocol, est la propriété de Microsoft et n’est donc disponible que pour Windows. Malgré tout, c’est l’un des protocoles VPN les plus sécurisés du marché, aux côtés d’OpenVPN.

Les deux sont très similaires. SSTP transfère les données via un canal SSL, d’où son nom. Il utilise SSL sur le port TCP 443, il est donc moins susceptible d’être bloqué par un pare-feu.

Les protocoles VPN proposés par ExpressVPN

PPTP

Point-to-Point Tunneling Protocol est le plus ancien protocole VPN encore utilisé. Il est développé par Microsoft et, bien qu’il y ait eu quelques failles de sécurité majeures par le passé, PPTP a toujours sa place sur ce marché.

PPTP est un vieux protocole, comme la plupart des anciennes technologies, son code est simple, du moins comparé à ce qu’y est généralement utilisé aujourd’hui. Cela le rend très rapide, un avantage énorme par rapport aux autres protocoles VPN. C’est un choix idéal pour les tâches de transfert de données importantes, telles que le streaming, et les machines plus anciennes dont le matériel est moins performant.

Il utilise généralement le protocole d’authentification MS-CHAP-v1 qui n’est pas sécurisé. Il a été craqué plusieurs fois depuis qu’il a été introduit. PPTP est un bon choix pour les tâches où la sécurité n’est pas une priorité, comme le streaming Netflix.

Vu comment Netflix combat les VPN, cependant, il vous sera probablement compliqué d’accéder à leurs serveurs en utilisant PPTP.

L’inconvénient, du moins comparé à OpenVPN, est qu’il s’agit d’un protocole pour les machines Windows uniquement et non d’un protocole libre. Tant que vous êtes un utilisateur Microsoft, vous n’aurez aucun problème à l’utiliser car vous devriez avoir un niveau de protection similaire à celui offert par OpenVPN.

L2TP/IPsec

Ce protocole est en fait une combinaison de deux protocoles qui sont communément utilisés ensemble. L2TP, ou Layer 2 Tunneling Protocol, a été introduit en 1999 sous forme de mise à niveau L2F et PPTP. Il ne fournit qu’un faible niveau de cryptage, c’est pourquoi il est souvent associé à IPsec pour une connexion plus sécurisée.

IPsec est un protocole de sécurité qui authentifie et chiffre chaque paquet de données individuellement. Utilisés ensemble, L2TP et IPsec sont beaucoup plus sûrs que PPTP tout en conservant certains des avantages au niveau performances. Il est toujours plus lent qu’OpenVPN cependant.

Cette paire de protocoles a également quelques problèmes avec les pare-feu car elle utilise le port UDP 500, un port que de nombreux pare-feu sont connus pour bloquer.

IKEv2

Internet Key Exchange Version 2 n’est pas un protocole VPN, mais de nombreuses applications VPN le mentionnent comme tel. C’est une version séparée du combo L2TP/IPsec qui offre un niveau de cryptage plus élevé et qui est par conséquent plus sûr.

Il prend en charge le cryptage AES-256 ainsi qu’une variété de systèmes d’exploitation, y compris iOS. De plus, il offre d’excellentes performances en matière de connexion sécurisée et fiable, se reconnectant très rapidement en cas de déconnexion du serveur.

Il s’agit d’un protocole de choix après OpenVPN et vous pouvez utiliser l’un ou l’autre si vous rencontrez des problèmes. Il est plus rapide et plus sûr que le PPTP, s’appuyant sur IPsec pour un protocole qui est proche, mais pas aussi bon, qu’OpenVPN.

Wireguard

Wireguard est un nouveau protocole qui vient tout juste de passer en version 1.0.

Ce nouveau protocole VPN a été encensé par la communauté Linux et offre d’excellentes performances en matière de vitesses de téléchargement et d’upload. Son code est plus léger que les code utilisé pour les autres principaux protocoles VPN ce qui en fait un atout au niveau transparence.

Rendez-vous sur notre guide dédié à Wireguard pour tout savoir sur ce protocole !

Gestion des journaux de navigation

Tout l’effort qu’un fournisseur VPN doit faire serait en vain si votre fournisseur conservait les logs (journaux de navigation) de votre activité en ligne. Il vous faudrait ici avoir entièrement confiance dans votre fournisseur VPN à qui vous transféreriez cette responsabilité depuis votre FAI.

Les meilleurs fournisseurs VPN prennent d’importantes mesures pour vous rendre anonyme sur leurs serveurs distants et n’enregistrent aucune de vos activités entrantes !

Vous pensez surement que cela est logique, mais certains fournisseurs de VPN tiennent en fait des journaux de votre activité. HotspotShield, par exemple, déclare qu’il peut recueillir votre adresse IP pour identifier votre emplacement et la partager avec les organismes gouvernementaux dans sa politique de confidentialité.

NordVPN, est connu comme étant une des options les plus sûres que nous ayons trouvée. L’entreprise maintient une politique stricte de non-journalisation, ce qui signifie que, même si un organisme gouvernemental demandait à avoir accès à ses journaux, NordVPN n’aurait pas de registres à leur remettre car leurs serveurs ne conservent aucune trace de votre activité.

Lorsque vous choisissez un fournisseur VPN anonyme, vous devriez jeter un coup d’œil à sa politique de confidentialité pour voir comment il gère les journaux de navigation.

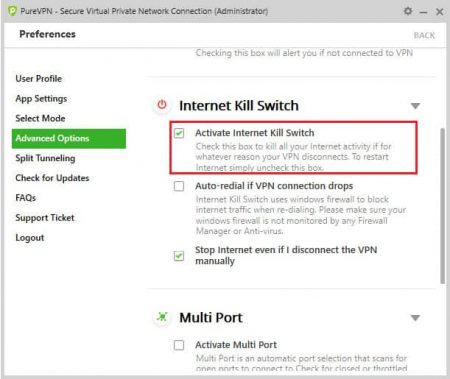

Interrupteurs Killswitchs et fuites DNS

Il y a 2 autres parties importantes de la sécurité VPN qui ne pourraient pas s’intégrer dans d’autres sections : les fuites et les interrupteurs d’arrêt.

En commençant par le plus simple des deux, un killswitch ou interrupteur d’arrêt est une fonction de sécurité qui vous permet de couper automatiquement votre connexion à Internet dans le cas où vous seriez déconnecté du serveur VPN distant.

Presque tous les fournisseurs de VPN offrent un killswitch de nos jours. C’est le cas d’IPVanish, ExpressVPN ou encore PureVPN.

Les fuites sont un problème sérieux lors de l’utilisation d’un VPN. Les deux principales fuites que vous rencontrerez sont les fuites d’IP et les fuites DNS. Les fuites IP se produisent lorsque vous êtes connecté au VPN, mais que votre adresse IP pointe toujours vers votre emplacement physique.

Dans la plupart des cas, les fuites IP sont la cause d’un bogue de WebRTC. Les VPN qui fonctionnent dans les extensions de navigateur doivent désactiver WebRTC lorsque l’utilisateur active l’extension, mais il est possible de la désactiver soi-même en utilisant une extension dédiée.

Les fuites DNS se produisent lorsque vous vous connectez aux serveurs DNS du VPN, mais votre navigateur Web envoie quand même la requête directement à votre FAI. Le DNS, le système de noms de domaine, est ce qui permet aux adresses IP et aux domaines de fonctionner.

Lorsque vous tapez une URL dans votre navigateur Web, le DNS traduit votre adresse IP et l’adresse IP du serveur pour que les deux puissent se connecter.Lorsque vous vous connectez à un VPN, votre trafic doit être redirigé vers un DNS anonyme. Cependant, dans certains cas, votre navigateur Web n’enverra la demande que directement par l’intermédiaire du DNS de votre FAI. C’est une fuite DNS.

Vous pouvez voir s’il y a une fuite d’adresse IP en cherchant votre adresse IP et en regardant si elle a changé ou non, et vérifier vos réglages DNS en utilisant dnsleaktest.com par exemple.

Comment choisir un VPN ?

La principale préoccupation que vous devriez avoir selon nous lors de l’utilisation d’un VPN est la sécurité et le niveau d’anonymat offert.

Le fournisseur de VPN peut théoriquement voir tout ce que votre fournisseur d’accès Internet (ou toute entité gouvernementale) verrait normalement, ce qui signifie qu’un certain niveau de confiance doit être en place avant que vous ne vous abonniez au service.

Si la confidentialité et l’anonymat en ligne ne sont toutefois pas vos priorités, il vous faudra vous focaliser sur les performances offertes ou les nombreuses options et caractéristiques additionnelles proposées. Cela devrait vous offrir beaucoup plus de choix car rares sont les fournisseurs qui cochent toutes les cases en matière de confidentialité !

Plus de Guides sur les VPN

Comment accélérer un VPN lent – Comment maximiser la vitesse de votre connexion Web !